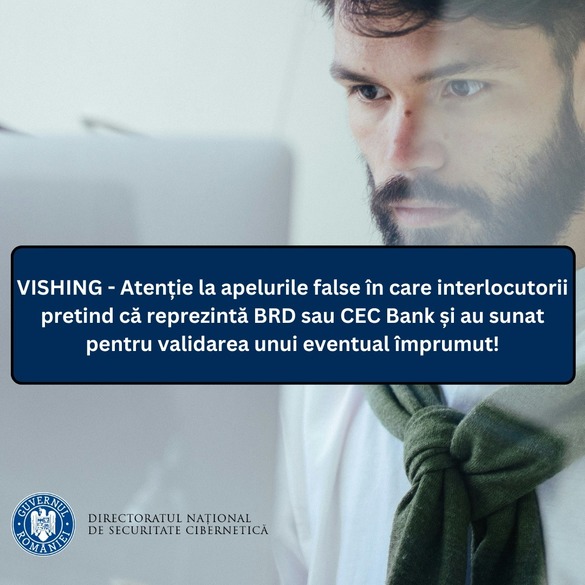

Campaniile de apeluri false (spoofed) continuă, în ultimele zile fiind activă o campanie care se folosește de numele BRD Groupe Societe Generale, respectiv CEC Bank, atenționează Directoratul Național de Securitate Cibernetică.

„Atenție – continuă campaniile de apeluri false (spoofed) în care atacatorii apelează potențiale victime și se prezintă drept angajați ai unor bănci din România. În ultimele zile este activă o campanie care se folosește de numele BRD Groupe Societe Generale, respectiv CEC Bank” avertizează reprezentanții DNSC.

Aceștia precizează că atacul începe cu un apel de la o persoană care pretinde că este angajat al unei bănci din România (BRD, CEC Bank etc.). Ulterior, anunță interlocutorul că i s-a aprobat creditul solicitat. Ca orice om care știe că nu a întreprins o astfel de cerere, sau care nu are un cont la respectiva bancă, primul instinct este acela de a reacționa impulsiv și de a face rapid demersurile necesare pentru anularea acestei acțiuni.

„Ei bine, atacatorii exact acest lucru îl vizează încă de la început – activarea emoției (panică, furie, teamă etc.), pentru a evita ca interlocutorul să acționeze cu calm la telefon și să pună întrebările logice în acest caz, ori să facă verificări suplimentare, pe un alt canal de comunicare cu banca sau cu autoritățile. Din momentul în care persoana apelată anunță interlocutorul că nu a efectuat vreo cerere pentru acordarea unui credit, atacatorii îl anunță că în acel caz este cel mai probabil vorba despre o fraudă și că vor avea nevoie de anumite date personale, date de autentificare, respectiv date financiare, pentru a face demersurile necesare raportării presupusei „fraude” și să recupereze eventualele sume pierdute. Totul face parte din scenariul simplu și eficient al unei capcane de tip vishing (phishing prin telefon) în care sunt folosite extrem de eficient tehnici de inginerie socială, iar atacatorii sunt foarte bine antrenați în a fi convingători și amabili, astfel încât să nu dea de bănuit”, explică specialiștii în securitate cibernetică.

Potrivit acestora, potențiala victimă poate fi contactată de pe un număr de telefon asociat băncii, dar, totodată, poate fi apelată de pe numere aleatorii care aparțin unor alte peroane care nu știu faptul că atacatorii le folosesc pentru a lansa apeluri false. În realitate, numărul afișat pe ecranul destinatarului nu este numărul real al apelantului.

„Pentru a atrage potențiale victime în capcană, atacatorii folosesc o tehnică numită spoofing, în care atacatorul folosește tehnologia Voice over IP (VoiceIP) pentru a apela victima, preluarea informațiilor de contact făcându-se fără acordul instituției sau al persoanei fizice. Este nevoie doar de cunoașterea numărului de telefon, unele dintre acestea fiind disponibile public.

Există instrumente pe internet care oferă servicii de tip spoofing, de obicei cu o taxă pe minut de conversație. Cu toate acestea, atacatorii nu se bazează întotdeauna pe aceste servicii și au resursele necesare pentru a crea un instrument similar”, subliniază reprezentanții DNSC.

Aceștia menționează că banca nu va apela niciodată utilizatorii pentru a le promite oportunitatea de recuperare a sumelor pierdute și nu va cere niciodată utilizatorilor să furnizeze telefonic date cu caracter sensibil (date personale, de autentificare, sau de carduri bancare), în urma unor apeluri efectuate de companie.