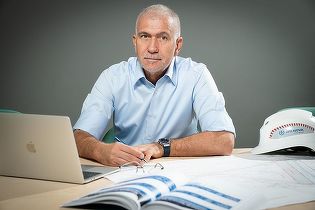

Radu Stănescu, fondatorul grupului de voluntari Cyber Volunteers 19, a explicat într-un interviu acordat News.ro cât de vulnerabile sunt spitalele din România în fața unor atacuri cibernetice.

Expertul spune că în martie anul trecut a început un proiect împreună cu CERT.RO ( Centrul Național de Răspuns la Incidente de Securitate Cibernetică), prin care datele informatice din cadrul spitalelor urmau să fie mai bine securizate, din punctul de vedere al atacurilor cibernetice de pe internet. Expertul în securitate cibernetică atrage atenția asupra faptului că majoritatea spitalelor din România nu au nici cel mai elementar nivel de securitate a informațiilor și că cei mai mulți dintre manageri nu au fost interesați să obțină sprijin prin acest program. Radu Stănescu afirmă că sunt trei riscuri majore, dintre care cel mai grav este legat de controlul funcționării echipamentelor medicale din spital. Pacienți uciși cu bună știință, istoric medical șters, blocarea activității unui spital - sunt scenarii posibile.

Atacul de la Witting a fost unul de tip ransomware, este practic ultimul pas al atacului, în momentul în care deja se are deja acces în infrastructura spitalului, în serverele spitalului, și atunci se pornește acest atac ransomware care criptează, codează toate datele , ele nemaiputând fi folosite de către cei din spital, și se cere o răscumpărare în vederea furnizării unei key de decriptare pentru a putea avea acces din nou la aceste date. Evident, absolut nimic nu garantează faptul că dacă se plătește acea răscumpărare se va primi acea cheie și dacă acea cheie chiar va decripta datele sau va cripta și mai tare, nu se știe niciodată acest lucru.

În general, interesul este unul financiar al unui atacator, mai rar se întâmplă să își dorească să îl ucidă pe un pacient.

Cert.ro are atribuția de a verifica și chiar și de a amenda, dar nu acesta este țelul CERT.RO ci acela de a securiza spitale, ne și sprijină pe noi cu grupul de voluntari în vederea securizării acestor spitale. Încercăm să ridicăm nivelul de conștientizare la nivelul Ministerului Sănătății, pentru că din partea aceea se pot transmite niște semnale mai puternice, cu o rezonanță mai bună în cadrul managementului din spitale. Suntem în discuții prin intermediul cert.ro și Ministerul Sănătății. Din păcate, acum prioritatea pe care toată lumea din Ministerul Sănătății o are este către zona de COVID și atunci asta trece în planul 2, 3, 4, sau Dumnezeu știe cât. Genul de evenimente cum a fost acum la Spitalul Witting ridică un pic prioritatea, pentru că este clar că ceea ce s-a întâmplat acolo se poate întâmpla la Spitalul de Urgență Floreasca, de exemplu. Nu cred că în momentul de față există în România măcar un spital care să aibă un grad de securitate decent", a explicat Radu Stănescu.